Janeiro 2026 (v11.4.0)

Versão da plataforma: v11.4.0

Data de lançamento: 26/01/2026

1. Introdução

Neste documento, você encontrará um resumo das novas funcionalidades, melhorias significativas e correções de bugs implementados nesta versão, visando aprimorar a plataforma e a experiência do usuário. Além disso, destacamos quaisquer bugs conhecidos que podem impactar a utilização do sistema, fornecendo transparência e orientações.

2. Módulos e versões

| Módulo | Versão |

|---|---|

| dhuo-iam | v1.3.0 |

| manager-backend | v4.10.0 |

| manager-frontend | v4.10.0 |

| devportal-frontend | v3.0.0 |

| platform-backend | v1.9.0 |

| integra-build-manager | v3.13.0 |

| build-service | v3.15.0 |

| deploy-service | v3.4.0 |

| pipeline | v3.49.0 |

| dhuo-gateway | v3.8-1.0.2 |

| subscription-backend | v1.3.0 |

3. Novas Funcionalidades

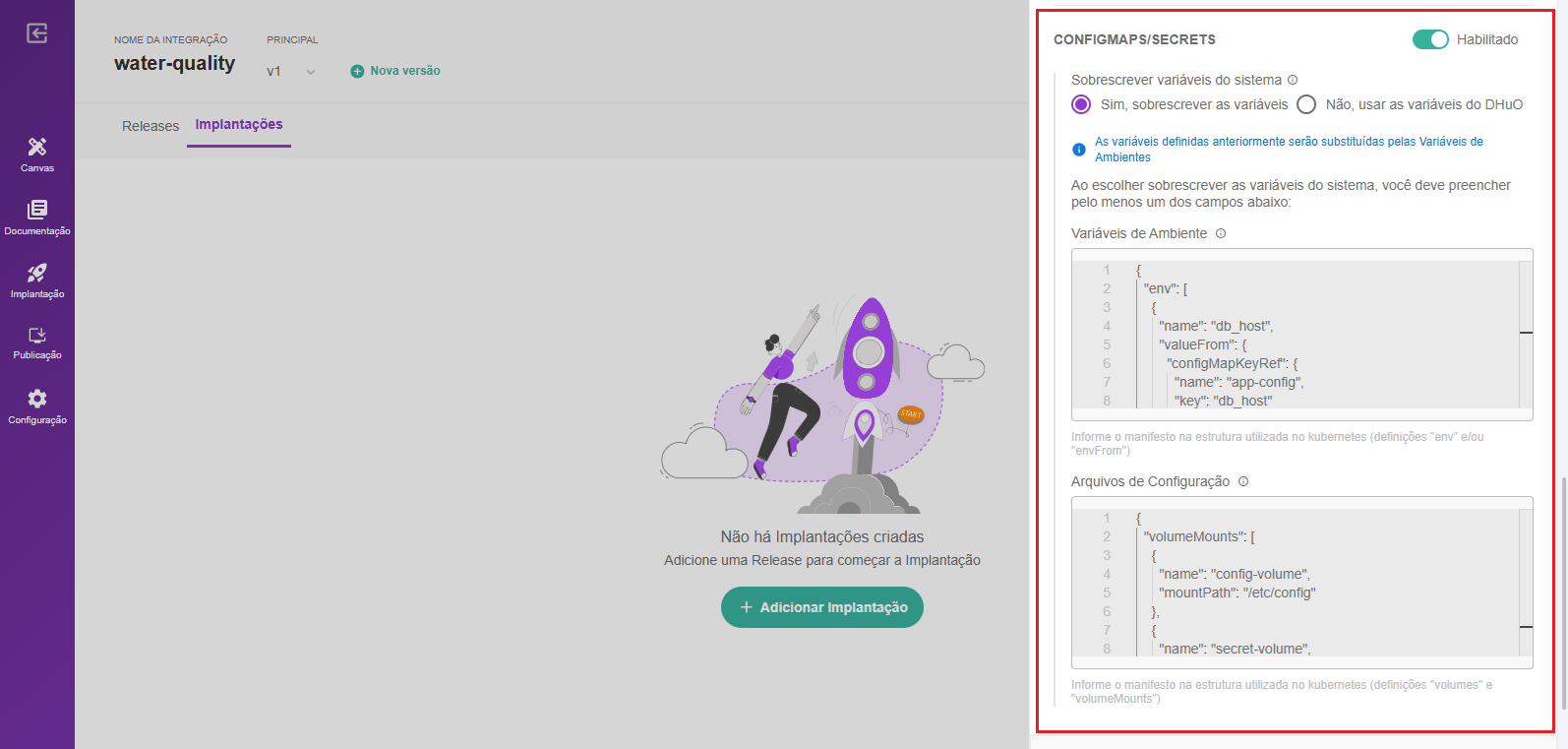

Integration Deploy ConfigMaps and Secrets

Incluímos a possibilidade de realizar o mapeamento de volumes e variáveis de ambiente a partir de ConfigMaps e Secrets do Kubernetes durante o deploy de integrações. Assim, caso seja necessário administrar as configurações de variáveis, secrets e arquivos utilizadas pelas integrações como ConfigMaps e Secrets externamente ao DHuO, basta replicar as configurações de definições de mapeamento de volumes e variáveis de ambiente, com a mesma sintaxe e estrutura utilizada nos manifestos kubernetes. Há duas formas de se trabalhar com essa funcionalidade: com substituição total das variáveis de ambiente criadas pelo DHuO ou mescla de configurações do DHuO e configurações externas.

Mapeamento de variáveis de ambiente

{

"env": [

{

"name": "db_host",

"valueFrom": {

"configMapKeyRef": {

"name": "app-config",

"key": "db_host"

}

}

},

{

"name": "secret_db_password",

"valueFrom": {

"secretKeyRef": {

"name": "app-secrets",

"key": "secret_db_password"

}

}

}

],

// AND / OR

"envFrom": [

{

"configMapRef": {

"name": "app-config"

}

},

{

"secretRef": {

"name": "app-secrets"

}

}

]

}

Mapeamento de arquivos de configuração

{

"volumeMounts": [

{

"name": "config-volume",

"mountPath": "/etc/config"

},

{

"name": "secret-volume",

"mountPath": "/etc/secrets",

"readOnly": true

}

],

"volumes": [

{

"name": "config-volume",

"configMap": {

"name": "app-config",

"items": [

{

"key": "app.properties",

"path": "app.properties"

}

]

}

},

{

"name": "secret-volume",

"secret": {

"secretName": "app-secrets"

}

}

]

}

Mesmo utilizando ConfigMaps e Secrets externas ao DHuO, é necessário realizar os respectivos cadastros de variáveis, secrets e arquivos no DHuO. Apenas não é necessário cadastrar valores, dado que não gerenciados pelo DHuO.

O DHuO não gerencia a implantação e atualização dos ConfigMaps e Secrets externos. É necessário que eles estejam corretamente configurados para que o serviço de integração implantado pelo DHuO funcione corretamente.

4. Melhorias

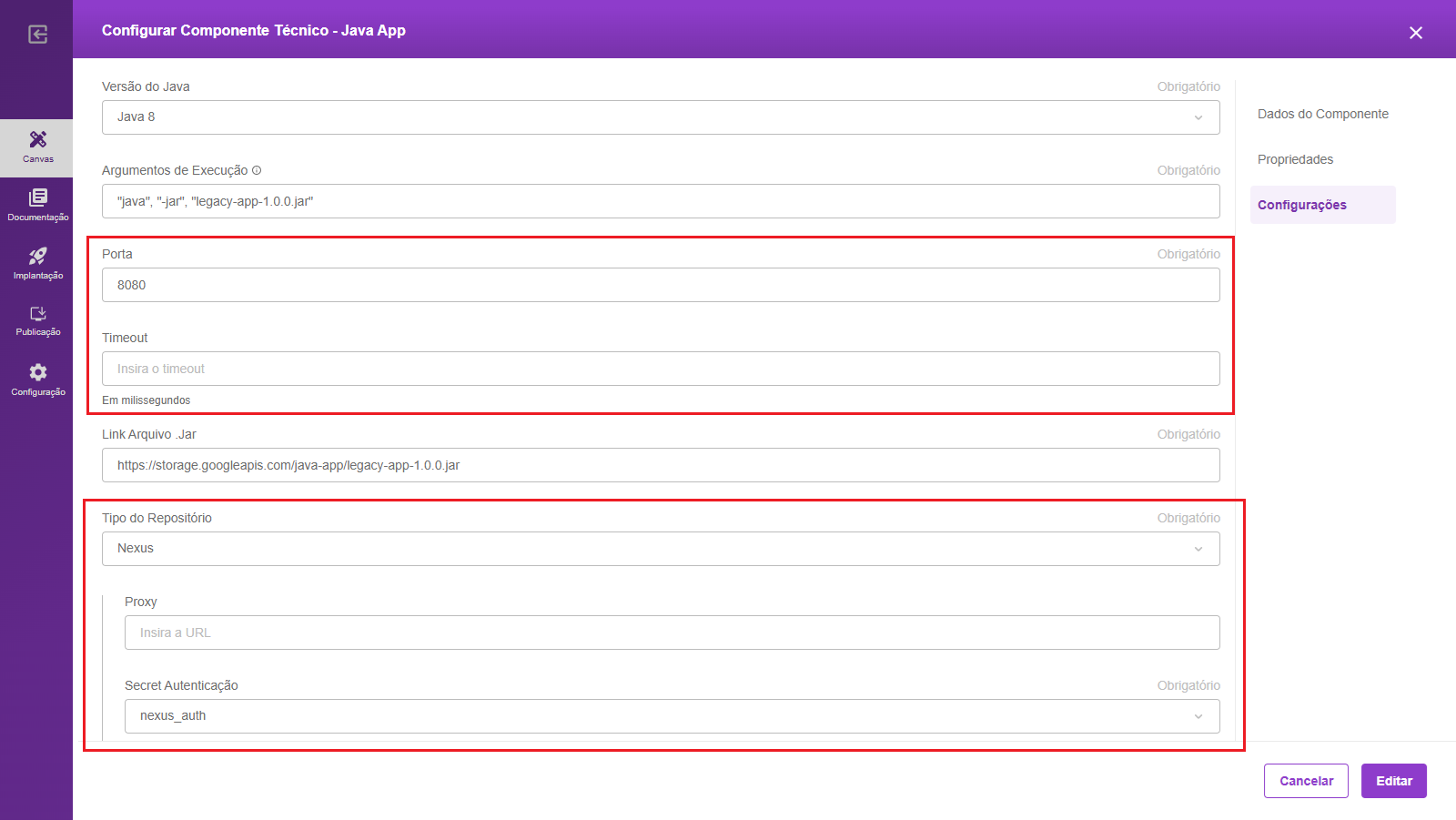

- Java App Connector: Adicionamos o tipo de repositório

Nexuspara obtenção do jar da aplicação. - Java App Connector: Incluímos a possiblidade de customização do timeout de requisição para aplicação java.

- Java App Connector: Incluímos a possiblidade de customização da porta exposta pela aplicação java.

- Java App Connector: Incluímos a opção de configurações de proxy para acessar servidores Nexus para obtenção do arquivo jar da aplicação.

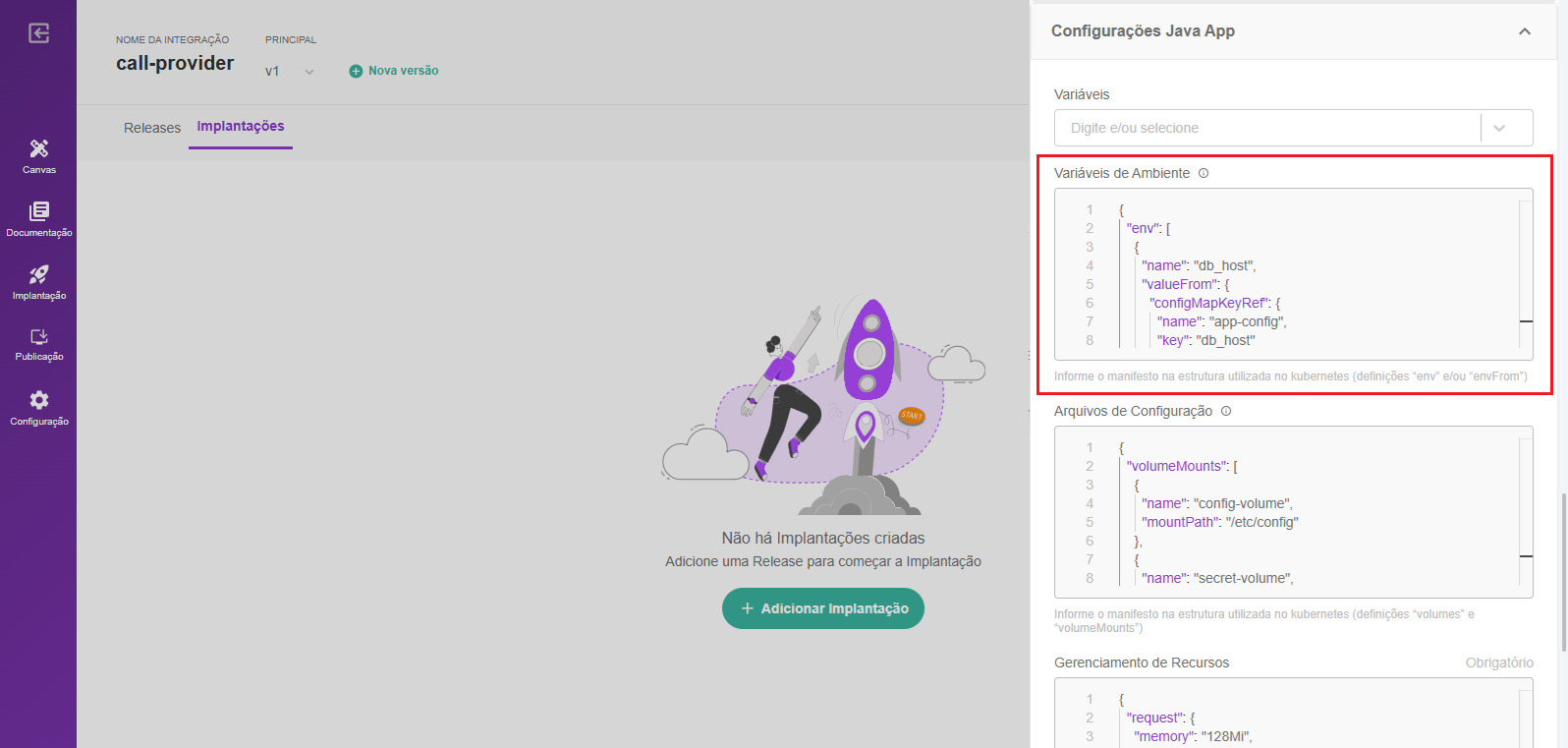

- Java App Connector: Incluímos a possibilidade de realizar o mapeamento de variáveis de ambiente a partir de ConfigMaps e Secrets do Kubernetes durante o deploy de integrações que possuam o conector Java App. Assim, caso a aplicação java utilize alguma variável de ambiente, basta replicar as configurações de mapeamento de variáveis, com a mesma sintaxe e estrutura utilizada nos manifestos kubernetes. Nesse cenário, ao contrário dos outros componentes do DHuO, não é necessário realizar o cadastro de variáveis, secrets ou arquivos no DHuO para as variáveis de ambiente do Java App, por se tratar de uma aplicação externa.